Die Meldung kennen wir sicher alle, jedenfalls wenn man mit Servern zu tun hat und diese per RDP administriert. Klar auch ich vergesse manchmal mich abzumelden und schließe einfach nur die RDP-Session, aber ich versuche immer wieder, nachdem ich mit der Tätigkeit fertig bin, daran zu denken mich ordentlich abzumelden. Wenn man es vergisst, dann bleibt die RDP-Session bestehen. Bei Servern die RDP nur zur Verwaltungszwecken aktiviert haben, ist dann bei 2 Sessions Ende. Wer blockiert nun eigentlich die Session?

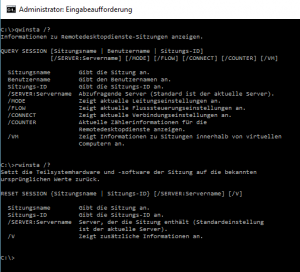

Es gibt 2 Befehle die enorm praktisch sind.

1.) qwinsta und 2.) rwinsta und beide helfen einen schnell die Session auszumachen, welche einen gerade den Zugang blockiert.

Ein in der Eingabeaufforderung abgesetztes qwinsta /server:servername listet alle verbundenen Sessions. Die Session-ID ist die welche wir brauchen, um mit einem rwinsta /server:servername session-id die Session zurückzusetzen, so dass wir uns anmelden können.

Alternativ kann man sich auch an der physischen Konsolensitzung anmelden und über den Taskmanager die Sessions einsehen und dort den Benutzer abmelden. Da ab Windows Server 2008 die Konsolensitzung nicht mehr die ID 0 hat, ist der Parameter /console bzw. ab RDC_v6.1 der Parameter /admin nicht mehr zur Verbindung zur Konsolensitzung gedacht, sondern zur Abwärtskompatibilität vorhanden und dient, sofern die Rolle Terminalservern installiert wurde, um eine RDP-Session zur Verwaltung zu erhalten, ohne eine TS-CAL zu benötigen/verbrauchen.

In der Kürze heisst es also ein mstsc /v:servername /console bzw. mstsc /v:servername /admin verbindet einen nur auf Windows Server 2003 zur physischen Konsole (die 3.Sitzung) wenn beide RDP-Sessions zur Verwaltung belegt sind. Das Verhalten wird hier genauer beschrieben: https://support.microsoft.com/de-de/kb/947723

Addendum:

query /?

reset /?

tscon /?

Die drei sind auch ganz praktisch, ein Beispiel:

query user /server:servername

_______

UweB

2016/07/05